La sécurité informatique

Les ressources informatiques sont, non seulement, exposées aux risques classiques d’exploitation comme l’incendie, les pannes ou les dégâts des eaux, mais également à des risques de type nouveau tels que les cyber attaques, les virus informatiques et le vol de données confidentielles. Ces risques d’une complexité technologique extrême ont placé les assureurs face à un défi: répondre à des menaces immatérielles de grande ampleur dans une industrie en mouvement permanent.

Les ressources informatiques sont, non seulement, exposées aux risques classiques d’exploitation comme l’incendie, les pannes ou les dégâts des eaux, mais également à des risques de type nouveau tels que les cyber attaques, les virus informatiques et le vol de données confidentielles. Ces risques d’une complexité technologique extrême ont placé les assureurs face à un défi: répondre à des menaces immatérielles de grande ampleur dans une industrie en mouvement permanent.

Place de l’informatique dans une entreprise

L’informatique a pris une place prépondérante dans l’économie moderne. Internet et les réseaux d’information sont devenus des outils de travail incontournables. L’accès à ces technologies n’est cependant pas sans danger. Les risques liés à l’utilisation d’ordinateurs ou autres procédés d’échanges de données menacent le bon fonctionnement des entreprises.

Parmi les aléas informatiques notons:

- la perte d’exploitation suite à un dommage occasionnant un arrêt partiel ou total de l’activité. Les causes d’un tel sinistre peuvent être diverses: erreur de manipulation, acte de malveillance, ... Des frais supplémentaires comme, par exemple, la décontamination, la restitution des données, ou encore le remplacement des matériels peuvent s’ajouter aux dommages matériels.

- le risque de responsabilité civile suite à la propagation de virus, au vol de données confiées par des tiers (données clients, fournisseurs, sous-traitants, salariés, ...).

- l’atteinte à l’image. La perte de données internes ou la paralysie des systèmes informatiques peuvent porter atteinte à l’image d’une entreprise. L’impact financier d’un tel événement peut être colossal.

Sécurité informatique : Attitude des entreprises face aux risques

Prendre conscience de la menace et identifier les risques devient important. Les entreprises adoptent, en général un ensemble de mesures préventives parmi lesquelles la gestion et le transfert des risques figurent en bonne place. Le recours à l’assurance constitue l’ultime filet de sécurité des entreprises.

De plus, dans de nombreux pays, les autorités font elles-mêmes appel aux solutions offertes par l’assurance pour protéger les particuliers et les entreprises. Une multitude d’obligations de responsabilité civile pèse sur les sociétés pour les dommages causés aux tiers par leur fait, leur négligence ou imprudence. Elles sont ainsi tenues de prendre toutes les précautions utiles afin de préserver la sécurité des données et empêcher tout tiers non autorisé à y accéder.

La prise de conscience du risque

Les aléas auxquels font face les entreprises sont de deux types: les risques financiers et les risques opérationnels. Dans cette dernière catégorie, les sinistres d’ordre informatique arrivent naturellement en tête des préoccupations des gestionnaires. Le management de ces risques s’est progressivement imposé comme une activité majeure de l’entreprise au même titre que la production ou la vente.

Les risques liés à l’informatique évoluent au rythme de la technologie elle-même, leur identification, mesure, analyse et gestion requièrent des connaissances et des compétences particulières. L’entreprise doit tenir compte de l’ensemble de ces variables pour mettre en place des mesures de prévention et de transfert de risques vers l’assurance.

L’identification du risque

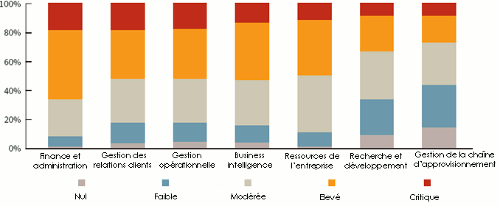

Différentes études ont permis de cibler les secteurs de l’entreprise les plus exposés aux risques informatiques. Les niveaux de perception des risques diffèrent en fonction de l’activité.

Source: «IT risk management report», Symantec

Source: «IT risk management report», Symantec Il existe au sein d’une même entreprise une disparité de perception du risque de la part des employés des différents départements. Avec près de 70% des salariés qui s’estiment bien informés, les personnels rattachés à la finance et à l’administration sont les mieux préparés aux risques.

Pour atténuer les écarts de perception, les entreprises mettent en place des procédures de prévention impliquant l’ensemble des salariés. Une société sur deux a institué une politique de sécurité basée sur une amélioration des procédures organisationnelles.

Ces actions de sensibilisation reposent le plus souvent sur la diffusion d’une charte utilisateur relayée par des rappels de consigne sur les sites intranet. Cette stratégie sous-entend une démarche volontaire de recherche de l’information de la part des salariés. Les politiques de prévention les plus efficaces privilégient la formation ponctuelle et la distribution de brochures explicatives.

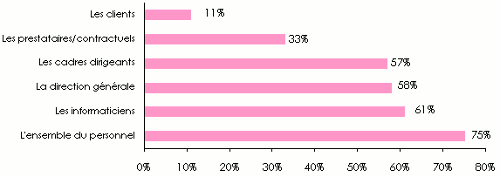

Lorsque ces procédures existent, les initiatives de prévention visent dans 75% des cas l’ensemble des salariés. Les cibles des campagnes de sensibilisation incluent les collaborateurs externes de l’entreprise et les clients.

Catégorie d’employés ciblés par les campagnes de sensibilisation

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples)

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples) Le budget alloué à la sécurité informatique

Alors que les coûts d’assurance sont facilement identifiables car inscrits dans les comptes de la société, le budget sécurité est, pour sa part, plus complexe à estimer. Il comprend des dépenses partagées entre des frais techniques (logiciels, infrastructures, services, etc) et des frais fonctionnels (projets, ...).

Alors que les coûts d’assurance sont facilement identifiables car inscrits dans les comptes de la société, le budget sécurité est, pour sa part, plus complexe à estimer. Il comprend des dépenses partagées entre des frais techniques (logiciels, infrastructures, services, etc) et des frais fonctionnels (projets, ...).

En forte hausse, ces coûts illustrent la progression des menaces qui pèsent sur l’entreprise. Pour le management des sociétés, la sécurité informatique représente une garantie de qualité voire un avantage concurrentiel.

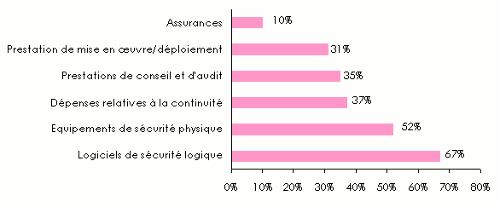

On estime à 35% le nombre des grandes entreprises qui disposent d’un budget dédié à la sécurité informatique. Comme illustré ci-dessous l’achat de logiciels de sécurité représente 67% du budget consacré à la protection et à la prévention des entreprises. Les sommes allouées à l’assurance n’accaparent que 10% du budget sécurité.

Répartition du budget sécurité des entreprises

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples)

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples) L’externalisation de la sécurité informatique

La sécurité informatique des entreprises de taille importante est généralement assurée par des équipes internes. Pour les entités de taille plus modeste, l’externalisation représente une alternative intéressante.

Elle offre de nombreux avantages dont la réduction des coûts, un service continu (24h/24h), une réactivité supérieure à celle apportée par les équipes internes. De plus, l’externalisation apporte des compétences que nombre d’entreprises de taille moyenne ne peuvent pas s’offrir à des coûts raisonnables.

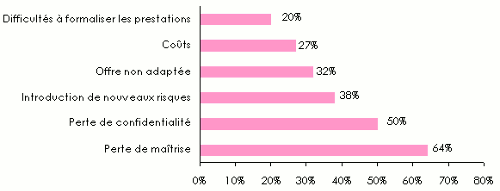

Toutefois, cette solution ne présente pas que des aspects positifs. Le diagramme ci-dessous, énumère les principales contraintes auxquelles font face les entreprises lors d’une externalisation de leur sécurité. La perte de maîtrise représente le premier frein à ce type d’opération; viennent ensuite la perte de confidentialité, l’introduction de nouveaux risques, ...

Sécurité informatique : Les solutions offertes par l’assurance

L’assurance constitue le recours ultime des entreprises en cas de défaillance des procédures internes de protection et de prévention.

Les garanties couvrant les risques liés aux systèmes d’information peuvent être souscrites auprès:

- des réseaux de distribution des assureurs

- des vendeurs de matériels qui offrent, en plus de la garantie habituelle, une couverture d’assurance additionnelle. Cette dernière est généralement optionnelle

- des banques qui financent l’acquisition des matériels souvent en leasing.

- de certains assureurs qui commercialisent leurs contrats via internet.

Les contrats standard se présentent généralement sous forme d’un package multirisque qui couvre l’assuré contre la panne, le vol du matériel, les dommages d’ordre électrique, l’incendie, les dégâts des eaux, ...

Contraintes associées à l’externalisation de la sécurité informatique

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples)

Source: Enquête: «Le management de la sécurité informatique», réalisée par l’Association Française de l’Audit et du Conseil Informatiques. (Enquête basée sur un questionnaire à choix multiples) Sécurité informatique : Les couvertures spécifiques

© M0NGoLiAN.0NesT, CC BY-SA 3.0 © M0NGoLiAN.0NesT, CC BY-SA 3.0 |

La mise sur le marché de couvertures spécifiques est récente. Les garanties évoluent en fonction des nouveaux risques décelés: attaques de hackers, virus, fishing, ... Dans ces contrats, l’étendue des risques couverts, les taux de primes et les montants de capitaux sont liés à la qualité de la prévention mise en place par l’assuré.

Les garanties spécifiques concernent plus particulièrement les secteurs où la gestion des données à caractère personnel ou commercial occupe une place particulière. Les institutions financières, les entreprises de commerce en ligne, de transport, de distribution et celles relevant du secteur hospitalier sont particulièrement concernées par ce type de garantie.

Les garanties généralement offertes couvrent:

- le vol, la substitution, la transformation de:

- coordonnées bancaires

- numéros de carte de crédit

- données liées à l’identité

- données médicales

- secrets commerciaux, ...

- les manquements contractuels. Il s’agit des dommages résultant d’un défaut:

- de fonctionnement

- de performance

- d’inexécution totale ou partielle des obligations au titre d’un contrat

- les fautes professionnelles: erreurs, omissions, négligences, ...

- les fautes intentionnelles ou dolosives

- la divulgation d’informations confidentielles

- l’atteinte à la vie privée: atteinte au droit, au nom, à l’image, à la voix, à l’intimité, à l’honneur, ...

- la diffamation

- la concurrence déloyale due au parasitisme, l’utilisation frauduleuse

- la contrefaçon de droit d’auteur

- les produits défectueux

- la perte ou la destruction totale ou partielle de documents, supports matériels de données ou de biens confiés

- les virus

- les frais de reconstitution de données

- les frais supplémentaires d’exploitation

Les prix de l’assurance

|

Les tarifs des risques informatiques restent élevés. Le marché étant récent, il n’existe pas de séries statistiques suffisamment documentées pour permettre une approche actuarielle fine. Les taux de primes actuels excèdent souvent 5% des sommes assurées.

Pour déterminer un tarif, en l’absence de données historiques, les assureurs se basent sur:

- le chiffre d’affaires de l’assuré

- le secteur d’activité

- le type d’activité

- l’audit de sécurité des systèmes informatiques

- la sinistralité de l’assuré

Les limites de garantie varient en fonction de l’importance de l’assuré. Elles peuvent s’élever à des centaines de millions de dollars pour les grands groupes internationaux.

L’attaque informatique la plus célèbre a été menée contre le groupe Sony et son réseau Playstation Network. Plus de 80 millions de données clients ont été dérobées. La firme nippone a déboursé près de 173 millions USD pour faire face aux pertes d’exploitation: remise à jour de l’ensemble des systèmes, recours des tiers, dédommagement des clients et autres frais.

En règle générale, le préjudice d’une attaque informatique est difficile à évaluer. Aux pertes matérielles, s’ajoutent des dommages immatériels, dont la perte d’image et de notoriété. Certains facteurs comme le pays d’implantation de l’assuré, le secteur d’activité, le cadre réglementaire influent également sur le montant des dommages.

Selon une étude de SNIA France datant de 2008, 90% des entreprises françaises ayant subi une perte de données suite à un tel sinistre, disparaissent en moins de deux ans. Ces entreprises ne disposaient d’aucune couverture. L’assurance s’avère donc primordiale pour la survie des entreprises dont la dépendance aux technologies de l’information est importante.

- Vous devez vous identifier ou créer un compte pour écrire des commentaires